Este post es primera parte de una serie de dos partes que examina (1) las fuerzas que impulsan y se oponen a la consolidación de la pila tecnológica en la protección de datos empresariales y (2), cómo esas dinámicas de mercado han configurado el mercado de la supervisión de la protección de datos(Segunda Parte).

El mercado de la protección de datos empresariales está repleto de un variado elenco de actores, desde pioneros como Dell y Veritas, hasta líderes modernos como Veeam, Rubrik, Cohesity y Commvault, pasando por una larga cola de otros actores.

En el contexto de las continuas migraciones a múltiples nubes, los crecientes incidentes de ransomware y las leyes de privacidad de datos cada vez más estrictas, los proveedores de software de protección de datos han tenido que adaptarse. En muchos casos, eso ha significado mejorar agresivamente los productos para alinearlos con las tendencias (por ejemplo, AI-todo, cloud-first, detección de ransomware/malware) y aprovechar los presupuestos de ciberseguridad que son se espera que crezca un 14% en 2024 (Gartner).

Veamos algunas afirmaciones de marketing de algunos de los líderes:

Commvault – https://www.commvault.com/

Veeam – https://www.veeam.com

Veritas – https://www.veritas.com/

Cohesity – https://www.cohesity.com/products/dataprotect/

Dell – https://www.dell.com/en-us/dt/data-protection/index.htm

“Todo… En todas partes… Versatilidad… Completo… todos tus datos…”

Un objetivo común entre los principales proveedores de protección de datos es dominar los entornos de sus clientes: ser su ventanilla única o algo parecido.

Convertirse en la plataforma de protección de datos todo en uno de sus clientes es un objetivo sensato, pero ¿hasta qué punto se acerca esa visión a la realidad actual?

La complejidad es la realidad

Por mucho que a muchos profesionales de TI les gustaría les gustaría consolidarse en uno o dos productos de copia de seguridad, rara vez ocurre en las empresas multinacionales. He aquí algunas de las razones por las que es tan poco frecuente:

- La diversificación de proveedores es una estrategia…

-

- …para la seguridad: Muchas empresas mantienen intencionadamente un entorno de protección de datos dispar y heterogéneo para aumentar la resistencia en caso de ciberataque (por ejemplo, ransomware).

- …y flexibilidad: Mantener varios productos de copia de seguridad en el entorno puede ayudar a evitar la dependencia de un proveedor y garantizar la ventaja a la hora de negociar precios y renovaciones.

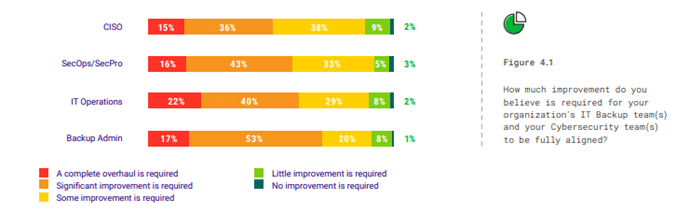

- Existe una alineación deficiente entre los equipos de seguridad, DR, copia de seguridad en la nube y copia de seguridad on-prem. Según un investigación reciente de Veeam, los líderes de esas funciones de colaboración rara vez creían estar “bien alineados entre sí en cuanto a requisitos de estrategia o implantación/uso de tecnologías”. Sin esta alineación, la consolidación de la pila tecnológica es casi imposible.

- La multi-nube es una buena práctica consensuada. Las organizaciones utilizan intencionadamente varias plataformas de nube pública (por muchas razones) y a menudo utilizan distintos productos de copia de seguridad para adaptarse a la forma en que la organización utiliza cada plataforma en la nube. Por ejemplo, una organización puede utilizar Druva para las copias de seguridad de AWS y Commvault para las de Azure, debido a las diferencias percibidas en el modo en que cada producto admite los distintos activos en la nube.

- Las migraciones a la nube/multi-nube llevan tiempo. Las migraciones empresariales a múltiples nubes pueden tardar años en completarse, lo que da lugar a entornos híbridos complejos y muy dinámicos. A medida que las operaciones de “levantar y cambiar” transforman lentamente los entornos de datos, a menudo lo más fácil para los equipos de TI es dejar en paz los flujos de trabajo y las herramientas existentes. Esto significa un montón de productos de copia de seguridad heredados y on-prem junto con modernas herramientas en la nube.

- La consolidación en una única plataforma es difícil y arriesgada. La decisión de consolidarse en una única plataforma líder de protección de datos puede tener sentido cuando se toma, pero las circunstancias pueden cambiar rápidamente, tanto durante como después de los largos y costosos esfuerzos de migración. Por ejemplo, el proveedor podría ser adquirido y ver suspendida o desechada por completo su hoja de ruta de productos, lo que desbarataría el plan de consolidación y supondría una pérdida de tiempo y dinero.

- Fusiones y adquisiciones = más herramientas. Muchas empresas adquieren regularmente otras empresas (y sus activos de datos). Esto provoca una proliferación de datos y de las herramientas de copia de seguridad que los protegen, creando retos únicos que requieren las herramientas adecuadas.

- Las herramientas de copia de seguridad especializadas funcionan mejor para casos de uso especializados. Por muy “completas” que sean las principales plataformas de protección de datos, no siempre son las mejores para proteger activos específicos que una organización pueda considerar importantes. He aquí algunos ejemplos de productos de copia de seguridad especializados en activos de datos muy concretos:

En resumen, hay múltiples factores que han contribuido a la realidad actual de la protección de datos en la empresa: entornos de copia de seguridad complejos y heterogéneos con tecnologías dispares que los soportan.

Afrontar la compleja realidad

En Segunda Parte de esta serie(ya disponible), veremos cómo las herramientas de supervisión abordan la realidad moderna de los entornos de copia de seguridad complejos y compararemos cómo difieren en sus enfoques las herramientas de supervisión heredadas y las modernas. Suscríbete al boletín mensual Bocada Insights para asegurarte de que no te pierdes ésta y futuras reflexiones sobre la protección de datos.